بیشتر کاربران عادت دارند هر نوع «بدافزار» را با نام ویروس خطاب کنند، در حالی که به لحاظ فنی کاربرد این اصطلاح در همه موارد درست و دقیق نیست. احتمالا بسیاری از کاربران نامهایی را پشت سر اصطلاح «ویروس» شنیدهاند؛ نامهایی مانند «Trojan»، «Worm»، «Malware»، «Rootkit»، «Spyeware» و از این دست؛ اما این همه به چه معناست؟

بیشتر کاربران عادت دارند هر نوع «بدافزار» را با نام ویروس خطاب کنند، در حالی که به لحاظ فنی کاربرد این اصطلاح در همه موارد درست و دقیق نیست. احتمالا بسیاری از کاربران نامهایی را پشت سر اصطلاح «ویروس» شنیدهاند؛ نامهایی مانند «Trojan»، «Worm»، «Malware»، «Rootkit»، «Spyeware» و از این دست؛ اما این همه به چه معناست؟به گزارش «تابناک» همه این واژگان و اصلاحات اتفاقی خلق و راهی زبان روزمره در دنیای فناوری نشدهند، بلکه در پشت سر این کلمات به ظاهر گنگ، یک تحلیل رفتاری واقعبینانه از کارآیی بدافزارها وجود دارد. درک و فهم این واژگان به کاربران قدرت درک و فهم تهدیدی را میدهد که متوجه آنها شده است.

Malware

این واژه مخفف شده اصطلاح ترکیبی Malicious Software است. بسیاری از افراد از واژه «ویروس» برای اشاره به هر نوع از Malware استفاده میکنند، در حالی که ویروس تنها یک نوع از Malware های موجود در دنیای سایبری است. واژه Malware دربرگیرنده همه انواع بدافزارها و فایلهای مخرب اعم از بدافزارهایی است که در اینجا تشریح میشوند:

Virus (ویروس)

ویروسها میتوانند کارکردهای متفاوتی داشته باشند؛ در پشت صحنه منتظر مانده و گذرواژههای شما را بدزدند، تبلیغات و صفحات ناخواسته را برای شما به نمایش درآورند یا به سادگی منجر به تخریب سیستم شما و از کار افتادن برخی سختافزارها شوند. اما عامل اساسی که از این نمونه، یک ویروس میسازد، روشی است که خود را به وسیله آن تکثیر میکند.

وقتی به اشتباه یا بدون آگاهی از چیزی، یک ویروس را روی سیستم خود اجرا میکنید، این ویروس برنامههای موجود بر سیستم شما را آلوده میکند. زمانی که برنامههای آلوده یا فایلهای آلوده را به رایانه دیگری منتقل کرده و در آنجا اجرا میکنید، همین اتفاق رخ میدهد. (فلش مموریها معمولا ابزار مهمی برای ویروسها هستند). پس از مدت زمان اندکی یک ویروس به این طریق میتواند در حجم انبوهی خود را تکثیر کند.

Worm (کرم)

برای نمونه، کرمهای معروف Blaster و Sasser در روزهای اولیه ویندوز XP در سال ۲۰۰۱ به سرعت خود را از طریق حفرههای امنیتی ویندوز XP در سطح سیستم عامل و اینترنت منتشر کردند. این کرمها از طریق اینترنت به سرویسهای ویندوز دسترسی یافته و با استفاده از حفرههای امنیتی ویندوز، حدود ۶۳ میلیون سیستم رایانهای را در سطح جهانی آلوده کردند.

روش کرمها این است که در یک حلقه تقریبا بینهایت از یک سیستم به سیستم دیگر منتقل میشوند و همواره در حال آلوده کردن محیط جدید هستند. البته با توسعه سیستم عامل ویندوز، این روزها این گونه کرمها کمتر در دنیای سایبری پیدا میشوند.

از آنجایی که کرمها منتظر عملکرد فردی نیستند، میتوانند بسیار هوشمند عمل کنند و مثلا با در اختیار گرفتن اطلاعات مخاطبان فرد از روی ایمیل، خود را در سطحی وسیع و از طریق ایمیل نیز منتقل کنند. همانند ویروس، کرمها نیز میتوانند اهداف متفاوتی داشته باشند. اما همان گونه که گفته شد، روش تکثیر آنها، این دست از بدافزار را از ویروس متمایز میسازد.

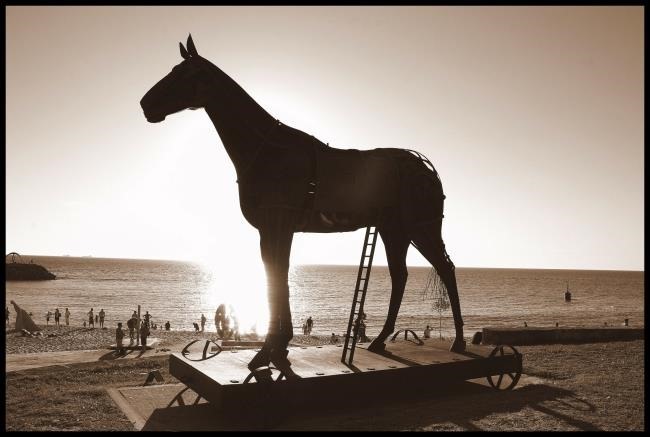

Trojan یا اسب Trojan

یک تروجان، بدافزاری است که خود را در قالب یک برنامه مشروع و سالم مخفی میسازد. وقتی اقدام به اجرای یک تروجان میکنید، بدافزار در پشت صحنه به فعالیت مشغول میشود و اطلاعات و بعضا کنترل سیستم شما را در اختیار فرد یا افراد ثالثی قرار میدهد.

تروجانها این کار را به منظورهای خاصی صورت میدهند؛ برای رصد فعالیتهای شما روی سیستم یا متصل کردن ما به یک شبکه Botnet. همچنین ممکن است یک تروجان به عنوان یک دروازه عمل کند و اقدام به دانلود انواع بدافزارها بر سیستم شما کند.

نکته اصلی که این نوع از بدافزار را تبدیل به یک تروجان میکند، روشی است که خود را داخل سیستم شما میکند. همانگونه که گفته شد، این بدافزار خود را یک برنامه سالم و کاربردی معرفی میکند و پس از اجرا کنترل سیستم شما را در پشت صحنه به دست گرفته یا در اختیار افراد دیگر میگذارد.

این بد افزار همانند کرمها و ویروسها از طریق انتشار و تکثیر خود موجب آزار کاربر نمیشود. تروجانها معمولا بیسر و صدا هستند و به سادگی میتوانند از طریق یک وبسایت یا یک دنلود آلوده وارد سیستم شوند.

Spyware (جاسوس)

جاسوسها از جمله بدافزارهایی هستند که بدون آگاهی شما در سیستم شما جاسوسی میکنند و بنا بر هدف تعیین شده، دادهها و اطلاعات مورد نیاز را از سیستم شما جمعآوری میکنند. انواع گوناگونی از بدافزارها میتوانند همانند جاسوسها عمل کنند؛ برای نمونه، شاید جاسوسها در قالب یک تروجان، اقدام به رصد کیبورد شما برای دزدی اطلاعات حسابهای بانکی کنند.

این روزها حتی شاهد حضور جاسوسهای مشروع در فضای سایبری هستیم که از طریق رصد فعالیتها و علاقهمندیهای کاربران، اطلاعات مربوط به آن را از طریق فضای نت در اختیار شرکتها میگذارند تا به این طریق به افزایش فروش و بهبود خدماتدهی شرکتها به مشتریان بر اساس دادههای به دست آمده کمک کنند!

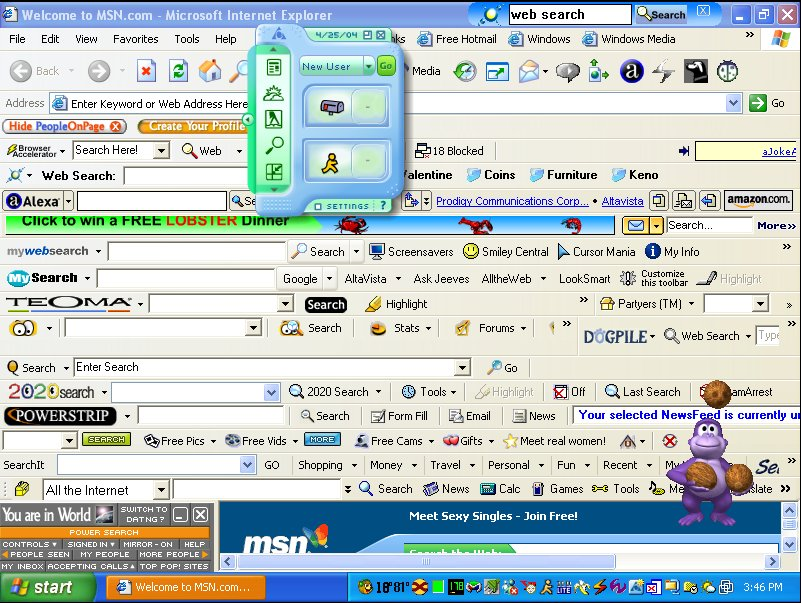

Adware (تبلیغات چی)

Adware

ها معمولا در طول جاسوسها و به دنبال آنها هستند. این بدافزار شامل هر گونه برنامهای است که اقدام به نمایش تبلیغات روی سیستم شما میکند؛ البته تبلیغاتی که در درون برخی نرمافزارهای رایگان به نمایش درمیآید، جزو این گروه دستهبندی نمیشود.در واقع Adwareهای نامشروع، آن دستهای هستند که با در اختیار گرفتن کنترل سیستم از کاربر، اقدام به نمایش تبلیغات نابهنگام میکنند؛ برای نمونه، هنگامی که شما درگیر وبگردی هستید، Adwareها اقدام به ایجاد مزاحمت با نمایش تبلیغات ناخواسته روی مرورگر یا صفحه نمایش شما میکنند.

همانگونه که ذکر شد، معمولا Adwareها در امتداد جاسوسها هستند، به گونهای که نخست جاسوسها اقدام به دریافت و جمع آوری اطلاعات از علایق و اهداف شما میکنند، و سپس Adwareها بر این اساس تبلیغات را روی سیستم نمایش خواهند داد. باید اشاره کرد که Adwareها امروزه کمخطرترین نوع بدافزارها شناسایی میشوند و همان گونه که گفته شد، بعضا به همراه برخی نرمافزارهای قانونی نیز مورد استفاده قرار میگیرند.

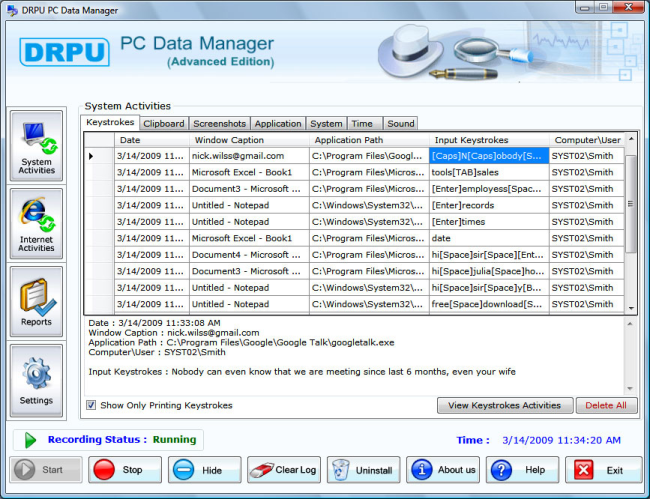

Keylogger (کلید دزد!)

این نوع از بد افزار نمونهای است که در پشت صحنه به فعالیت مشغول است و هر بار که شما اقدام به فشردن کلیدی بر روی صفحه کلید خود میکنید، بر حسب نیاز و هدف خود آن را رصد و ضبط میکند. کاملا مشخص است که هدف از این بد افزار، دستیابی به اطلاعاتی نظیر: گذرواژهها، رمزهای اینترنتی حسابهای کاربری و سایر اطلاعات حساس است.

سپس این اطلاعات در یک سرور بارگذاری یا آپلود میشود و افراد سومی خواهند توانست با تحلیل آنها اقدام به دریافت و فاش سازی گذرواژهها و اطلاعات بانکی شما کنند. همچنین باید گفت که سایر نمونههای بدافزار نیز ممکن است، کارآیی Keylogger را داشته باشند؛ برای نمونه، یک ویروس یا کرم یا تروجان، شاید عملیات کلید دزدی را نیز انجام دهند. همچنین Keyloggerها ممکن است از سوی یک شرکت برای کنترل عملیات کارمندانش روی سیستمها نصب شده باشد.

Botnet و Bot

هنگامی که بدافزار Bot بر روی یک سیستم فعل شود، به بخشهای مربوطه در سرور کنترل، متصل میشود و منتظر دستورالعملهای بعدی میماند؛ برای نمونه یک Botnet شاید برای انجام حملات گسترده از نوع DDos (حملات به قصد خارج کردن سرور از خدمت رسانی) طراحی شده باشد.

در این حالت، هر یک از سیستمها یا Botها در Botnet با دستور کنترل کننده در یک زمان مشخص و در آن واحد اقدام به فرستادن درخواستهایی در حجم وسیع به یک وب سایت یا سرور مینمایند که به دلیل حجم میلیونی این درخواستها، سرور یا وبسایت از پاسخگویی عاجز شده و از دسترس خارج میشود.

این روزها بازار خرید و فروش Botnetها نیز داغ است، به گونهای که کنترل کنندگان و طراحان یک Botnet شاید این دسترسی و کنترل را در اختیار افراد دیگری که اهداف مشابه دارند، گذارند.

Rootkit

این بدافزار نمونهای است که روش آن نقب زدن و پنهان شدن در زیرینترین لایههای سیستم برای جلوگیری از کشف با نرمافزارهای امنیتی است؛ برای نمونه، یک Rootkit ممکن است پیش از سایر سرویسها و برنامههای ویندوز اجرا شده و با پنهان کردن خود به شکلی عمیق، و با ایجاد تغییراتی در سرویسهای ویندوز و همچنین نرمافزار امنیتی، مانع از کشف خود شود.

برخی از این نمونههای بدافزاری به قدری هوشمندانه خود را پنهان میکنند که تا مدتها توسط نرم افزار امنیتی کشف و شناسایی نمیشوند. روش این بدافزار، یعنی دزدی در زیرینترین لایهها و حفرههای ویندوز و سیستم عامل، آن را با سایر نمونههای خود متفاوت میسازد.

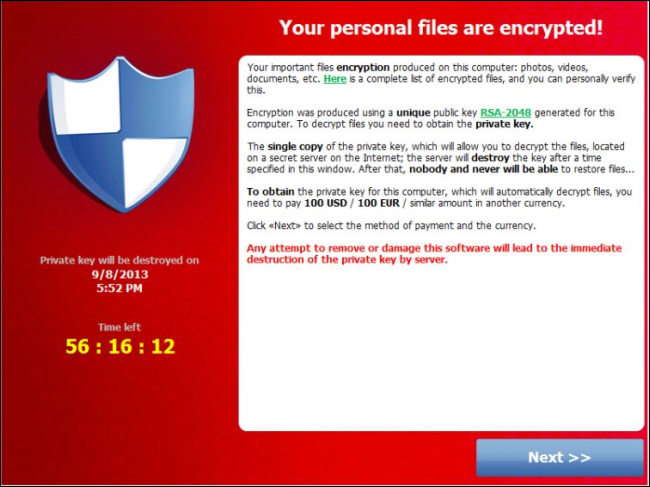

Ransoware (گروگان گیر)

این نمونه از بدافزار، نمونهای جدید است که به تازگی پا به دنیای سایبری گذاشته است. روش کار این بدافزار این گونه است که کل سیستم یا برخی از فایلها را به گروگان میگیرد و از کاربر تقاضای پرداخت مبلغی مشخص در ازای آزادسازی سیستم میکند.

برخی از انواع این بدافزار به سادگی با نمایش یک پیام کوچک از شما میخواهند برای ادامه کار سیستم عامل، مبلغی خاص واریز کنید. البته این نوع مبتدی، به سرعت توسط نرم افزار امنیتی شناسایی و نابود میشود.

اما نمونه فوقالعاده خطرناک آن که به CryptoLocker معروف است، گونهای است که اقدام به کد کردن و رمزگذاری (Encrypt) فایلهای شما میکند و از شما میخواهد برای دسترسی به این فایلها، مبلغی بپردازید. این نمونه به ویژه اگر شما از روی فایلهای حساس خود نسخه پشتیبان تهیه نکرده باشید، بسیار خطرناک هستند.

این روزها بسیاری از بدافزارها به قصد درآمدزایی تولید میشوند و Ransomware نمونهای هوشمند و خوبی از آنهاست. این نمونه بدافزار به هیچ وجه به سیستم شما آسیب نمیرساند، بلکه تنها منجر به ایجاد دردسر برای شما میشود. روش این بدافزار گروگانگیری و گروکشی سیستم و فایلهای کاربر برای به دست آوردن درآمد است.

حال و با توجه به همه این مطالب باید پرسید که چرا معمولا ما از نام «آنتی ویروس» برای نرمافزارهای مقابله با این بدافزارها استفاده میکنیم؟ در واقع بسیاری از افراد واژه «ویروس» را مترادفی برای همه این انواع بدافزار مورد استفاده قرار میدهند. اما باید گفت که آنتی ویروسها تنها وظیفه نگهداری از کاربر در برابر ویروسها را ندارند و مسئول مقابله با همه انواع این بدافزارها هستند. در نتیجه بهتر است به جای واژه «آنتی ویروس» از واژه ضد بد افزار یا به شکل سادهتر نرمافزار امنیتی برای مخاطب قرار دادن آنها استفاده کنیم.

- ۹۲/۰۹/۱۲

- |

- ۴۲۱۲ بار نمایش

- |

- ۳۴۸۶ نفر بازدیدکننده

منتظر نظر شما هستم !

چادر خوبه اگر واقعا حجاب باشه....

http://farhangeparvaz.blog.ir/1392/09/24/khaharanchador123123213

یاعلی ع